Por Gonzalo Vila, CFCS

Director de América Latina

Asociación de Especialistas Certificados en Delitos Financieros

ACFCS

El mundo está transitando una fuerte lucha contra la pandemia del coronavirus Covid-19, a la que algunos han llegado a llamar el enemigo invisible. Si bien la expectativa sobre la victoria final o el momento en el que se restablezca el funcionamiento con normalidad de todas las actividades dista mucho de ser un dato fáctico, certero, muchos especialistas comenzaron a marcar cambios radicales en la manera en la que la sociedad funciona y estos cambios establecen nuevos riesgos de los que una sociedad hiperconectada virtualmente debe protegerse: riesgos cibernéticos.

Entre algunas de las tendencias determinantes a partir de esta nueva realidad se encuentra una sociedad cada vez más dependiente de la tecnología, una confirmación del teletrabajo y la realidad del aprendizaje virtual como medio de conocimiento y capacitación.

- El fuerte incremento del consumo de todo tipo de pantallas ya sea para distenderse o trabajar fue un elemento desequilibrante en esta era de pandemia y si bien era algo ya usual en la realidad pre COVID-19, los aislamientos obligaron una convivencia más fuerte con todo tipo de tecnología para relaciones virtuales; not face to face, con todos los riesgos que esto implica.

- La modalidad de teletrabajo se impuso como forma de supervivencia de las actividades, pero también evidenció que muchas veces las empresas no necesitan de reuniones personales y espacios tan amplios para desarrollar sus tareas. Hay una gran posibilidad de que en post COVID-19 se busque una mayor flexibilidad en las empresas que llevaría a una confirmación del concepto del teletrabajo, no presencial, con todos los riesgos que esto implica.

- Las clases virtuales fue la modalidad que se aplicó para que los alumnos no perdieran sus clases este 2020 y podría ser una solución para extender y trabajar con menos apuro en el ámbito de capacitación; no cara a cara, con todas las debilidades que esto significa.

Esta nueva realidad en el espacio virtual lleva a considerar que con la explosión de las tecnologías de contacto virtual y la realidad de una sociedad confinada por la pandemia del COVID 19 es menester en la actualidad prestar especial atención a los potenciales enormes riesgos cibernéticos que se presentan. Si bien los delitos financieros cibernéticos son mucho más nuevos que sus equivalentes en mundo real, tienen el potencial de diversificarse y generalizarse con la misma rapidez; y mucho más en la actualidad, dadas la condiciones.

En un momento en que los delincuentes necesitan solo una laptop y/o celular y una conexión a Internet para cometer un delito financiero, el umbral de acceso es bastante bajo y las tentaciones bastante altas. De esta forma, los ardides de delitos cibernéticos solo se ven limitados por la imaginación y el ingenio del delincuente…y el conocimiento y buenas prácticas de sus supuestos blancos para protegerse.

La gran variedad, y enorme dinamismo, de los delitos financieros cibernéticos hace que sea poco práctico y hasta imposible elaborar una lista exhaustiva de las tipologías y casuísticas que los profesionales deben seguir para proteger de forma certera sus compañías.

Sin embargo, expondremos a continuación algunas de las técnicas más comunes empleadas en los delitos financieros cibernéticos para que los actores dentro del ecosistema de una organización (no solo los empleados, sino también los agentes, proveedores y hasta clientes) tengan presente para no convertirse en el eslabón más débil de la cadena de ciberseguridad por donde pueda ingresar el ataque. Todos estos actores deben tener presente que estas técnicas a menudo se usan en combinación con otras.

Un ataque phishing puede llevar al robo de información confidencial necesario para acceder a una cuenta bancaria, mientras que un keylogger malware puede servir para recopilar otro elemento para, por ejemplo, realizar una maniobra de apropiación fraudulenta de cuenta.

El especialista en delitos financieros debe prestar mucha atención al hecho de cómo un delito puede repercutir en otro. Esto es tan cierto para los profesionales que están investigando delitos financieros cibernéticos o creando mecanismos de control para evitarlos.

Algunas de las técnicas más reconocidas en los ciberataques son:

Ingeniería Social

La ingeniería social es el acto de engañar o manipular a una persona para que revele información confidencial o datos personales. Esto es diferente del uso de técnicas de piratería informática, como programas de computación que descifran contraseñas o códigos cifrados.

Ayudados por la tecnología, los ardid de ingeniería social se aprovechan de la inclinación humana a confiar y aceptar indicaciones, en especial aquellas provenientes de fuentes o personas con autoridad. No existe una estrategia única para protegerse de la ingeniería social en las organizaciones, pero una solución poco sofisticada pero efectiva es la capacitación de los empleados.

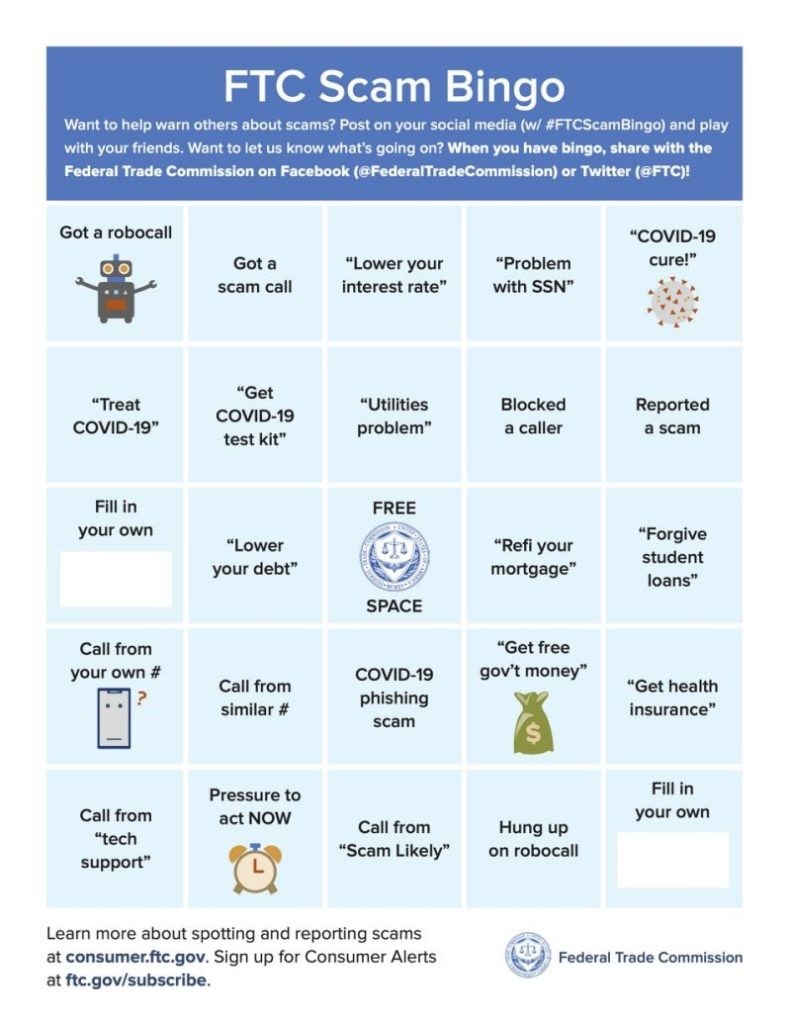

Phishing

El phishing consiste en el envío de correos u otro tipo de mensajes electrónicos, o a través de otros métodos, que simulan ser comunicaciones legítimas para manipular a su receptor para que revele información confidencial.

El mensaje phishing puede llevar al receptor hacia una página web falsa con la misma apariencia de una página original de una empresa, agencia gubernamental u otra organización, y dará instrucciones al usuario, no consciente del engaño, para que revele información sensible como contraseñas, números de tarjetas de crédito, e información de cuentas bancarias. Sin embargo, el sitio web no es genuino y ha sido creado con el único objetivo de robar la información del usuario.

Existen distintos tipos de phishing:

Phishing a través de emails

El tipo de phishing más común es mediante correo electrónico. Los delincuentes envían el mismo correo electrónico fraudulento a millones de direcciones de correo electrónico personales, solicitando al receptor que revele información personal usando medios fraudulentos, típicamente redireccionado a las víctimas a un sitio web falso que luce casi idéntico al sitio real que la víctima intentaba visitar. Estos datos son luego utilizados por los delincuentes para realizar varias actividades ilegales, siendo la más común un esquema de robo de identidad.

Si bien estos de ataque tienen niveles relativamente bajos de éxito pues hay más conciencia, un índice relativamente bajo de éxito entre los millones de correos electrónicos que se envían por día significa que muchos aún son víctimas de este tipo de ataque.

Business Email Compromise (BEC)

BEC es un tipo de estafa dirigida a empresas que realizan transferencias electrónicas y tienen proveedores en el extranjero. Los correos electrónicos de ejecutivos o empleados de alto nivel relacionados con las finanzas o involucradas con pagos por transferencia bancaria son falsificados o comprometidos a través de keyloggers o ataques de phishing para realizar transferencias fraudulentas, lo que resulta en pérdidas de cientos de miles de dólares.

Previamente conocido como estafas de Man-in-the-Email, los delincuentes que utilizan BEC dependen en gran medida de las tácticas de ingeniería social para engañar a los empleados y ejecutivos desprevenidos. A menudo, se hacen pasar por CEO o cualquier ejecutivo autorizado para hacer transferencias bancarias. Además, los estafadores también investigan cuidadosamente y monitorean de cerca a sus posibles víctimas objetivo y sus organizaciones.

Algunos de los mensajes de correo electrónico de muestra tienen en sus asuntos palabras como solicitud, pago, transferencia y urgente, entre otros. Según el FBI, hay 5 tipos de estafas BEC:

El falso esquema de facturas: las empresas con proveedores extranjeros a menudo son blanco en esta táctica, en la que los atacantes fingen ser los proveedores que solicitan transferencias de fondos para pagos a una cuenta propiedad de estafadores.

Fraude del CEO: los atacantes se hacen pasar por el CEO o presidente de la empresa, u otro ejecutivo importante, y envían un correo electrónico a los empleados de finanzas, solicitándoles que transfieran dinero a la cuenta que controlan.

Cuenta comprometida: los delincuentes hackean el email de un ejecutivo o empleado y luego lo utiliza para solicitar pagos de facturas a los proveedores que figuran en sus contactos de correo electrónico. los pagos se envían a cuentas bancarias fraudulentas.

¿Abogado?: los delincuentes fingen ser un abogado o alguien de una firma de abogados supuestamente a cargo de asuntos cruciales y confidenciales. Normalmente, tales solicitudes falsas se realizan por correo electrónico o por teléfono, por lo general al final del día hábil.

Robo de datos: los empleados en las áreas de RR. HH. y contabilidad están destinados a obtener información de identificación personal o declaraciones de impuestos de empleados y ejecutivos. Dichos datos pueden usarse para futuros ataques.

Debido a que estos ardides no contienen enlaces o archivos adjuntos maliciosos, pueden evadir las soluciones tradicionales. La capacitación y el conocimiento de los empleados pueden ayudar a las empresas a detectar este tipo de estafa.

Spear-Phishing

Este es un método más refinado de phishing e implica el envío de mensajes con información o contenido personalizados para un receptor específico, lo que incrementa las posibilidades de que sea considerado un mensaje genuino. Lo que diferencia al spear-phishing de las técnicas tradicionales de phishing es que incluye algunos datos personales sobre el receptor.

Los mensajes de spear-phishing pueden ser bastante sofisticados, y pueden incluir el nombre de la víctima e información de identificación personal. También puede imitar mensajes de amigos, conocidos o asociados comerciales.

Man-in-the-Middle Attack

También conocido como ataque de intermediario, es una técnica sofisticadas de phishing, donde un delincuente está ubicado virtualmente entre el sitio web legítimo y la terminal del usuario. El delincuente intercepta detalles durante una transacción entre el sitio legítimo y el usuario. Después de que el usuario ingresa su información personal, esta es capturada por el delincuente sin que el usuario se percate de ello.

El método más efectivo para detectar potenciales fraudes de phishing, es conocer y permanecer actualizados sobre las técnicas de phishing, identificar los esquemas de robo de identidad, y familiarizarse con los canales que las organizaciones legítimas usan para comunicarse con sus clientes. Las compañías legítimas y las agencias gubernamentales raramente solicitarán información de identificación personal a través de una comunicación electrónica. Cualquier solicitud de información mediante esa vía debe ser considerada como muy sospechosa.

Apropiación Fraudulenta de Cuenta

La apropiación fraudulenta de una cuenta (account takeover) es una de las formas más comunes de robo de identidad que sucede cuando un delincuente obtiene la información personal de un individuo (número de cuenta y de identificación personal), y cambia la dirección de correo oficial o las credenciales bancarias en línea con la institución financiera de ese individuo.

Una vez logrado esto, el delincuente puede realizar transacciones no autorizadas usando la cuenta de la víctima sin su conocimiento.

Los esquemas de apropiación fraudulenta de una cuenta son a menudo el resultado final de una combinación de muchas tácticas sofisticadas de robo de identidad usadas para obtener información personal o confidencial de una persona con el objetivo de suplantar a un cliente legal de una institución financiera.

La ingeniería social y el phishing son métodos comunes para obtener la información necesaria para controlar una cuenta financiera, al igual que los programas de software maliciosos.

La adaptabilidad, amplitud y combinación de estos esquemas hace que sea cada vez más difícil detectarlos o prevenirlos, pues a menudo es muy difícil determinar las causas originales y la forma en que se realizó una estafa de apropiación fraudulenta.